零信任安全 数字化时代的应用软件服务新范式

“零信任”成为信息安全领域的热词,尤其在应用软件服务场景中被频繁提及。但究竟什么是零信任?它为何重要?又如何在应用软件服务中落地?本文将深入浅出地解析这一概念。

一、零信任的本质:从不信任,始终验证

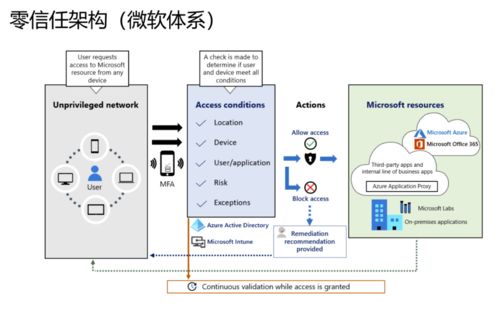

零信任(Zero Trust)并非某种具体技术,而是一种安全理念和架构范式。其核心思想是:默认不信任网络内外的任何人、设备和系统,对所有访问请求进行严格的身份验证、授权和加密,无论访问请求来自内部还是外部网络。

这与传统安全模型的“城堡护城河”思维截然不同。传统模型假设内部网络是安全的,重点防范外部威胁;而零信任认为威胁可能来自任何地方,包括内部,因此需要持续验证每一个访问请求。

二、为何零信任对应用软件服务至关重要?

- 边界模糊化:随着云计算、移动办公和远程协作的普及,企业网络边界日益模糊。员工可能从任何地方、使用任何设备访问应用服务,传统防火墙难以有效防护。

- 数据泄露风险:应用软件服务往往处理敏感业务数据,一旦被未授权访问,后果严重。零信任通过最小权限原则,确保用户只能访问其必需的数据和功能。

- 合规要求:GDPR、网络安全法等法规要求企业实施更严格的数据访问控制,零信任架构有助于满足这些合规要求。

- 应对高级威胁:钓鱼攻击、内部威胁等复杂攻击手段层出不穷,零信任的持续验证机制能有效降低这些风险。

三、零信任在应用软件服务中的落地实践

- 身份为中心的访问控制:

- 采用多因素认证(MFA)强化身份验证

- 基于用户身份、设备状态、行为上下文等因素动态授权

- 实施最小权限原则,按需授予访问权限

- 微隔离与分段:

- 将应用服务细分为多个微服务或功能模块

- 在不同组件间实施网络隔离和访问控制

- 即使某个组件被攻破,也能限制攻击横向移动

- 持续监控与评估:

- 实时监控用户行为和设备状态

- 基于风险评分动态调整访问权限

- 发现异常行为立即告警并采取相应措施

- 数据安全保护:

- 对传输中和静态数据实施加密

- 实施数据分类和分级保护

- 控制数据在不同应用间的流转

四、实施零信任的挑战与建议

尽管零信任优势明显,但实施过程也面临挑战:

- 技术复杂性:需要整合身份管理、设备管理、网络监控等多种技术

- 用户体验:频繁的验证可能影响使用体验,需在安全与便利间找到平衡

- 成本投入:初期部署和后期维护都需要相当投入

实施建议:

- 分阶段推进,从关键应用开始试点

- 选择成熟的零信任解决方案和平台

- 加强员工安全意识培训

- 定期评估和优化安全策略

五、未来展望

随着数字化转型的深入,零信任将成为应用软件服务的标配安全架构。人工智能和机器学习技术的融入,将使零信任系统更加智能化,能够更精准地识别威胁和异常行为。零信任理念也将推动应用软件在设计阶段就内置安全能力,实现“安全左移”。

###

零信任不是一蹴而就的项目,而是持续演进的安全旅程。对于应用软件服务而言,采纳零信任意味着从被动防御转向主动防护,从信任网络转向信任验证。在这个万物互联的时代,零信任为我们提供了一种应对复杂威胁的务实框架,让应用软件服务在开放中保持安全,在便捷中不失控制。

如若转载,请注明出处:http://www.cect-smart.com/product/36.html

更新时间:2026-04-20 13:53:12